Notice

Recent Posts

Recent Comments

Link

| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | 5 | ||

| 6 | 7 | 8 | 9 | 10 | 11 | 12 |

| 13 | 14 | 15 | 16 | 17 | 18 | 19 |

| 20 | 21 | 22 | 23 | 24 | 25 | 26 |

| 27 | 28 | 29 | 30 |

Tags

- c

- 숙명여자대학교 정보보안동아리

- HTML

- CSS

- The Loard of BOF

- hackerrank

- lob

- C언어

- Sookmyung Information Security Study

- XSS Game

- 드림핵

- 생활코딩

- c++

- PHP 웹페이지 만들기

- siss

- BOJ

- 백준

- 기계학습

- hackctf

- 자료구조 복습

- 숙명여자대학교 정보보안 동아리

- BOJ Python

- 머신러닝

- Javascript

- 파이썬

- 풀이

- 웹페이지 만들기

- Python

- WarGame

- SWEA

Archives

- Today

- Total

혜랑's STORY

[Network Security Study] 2주차 실습 본문

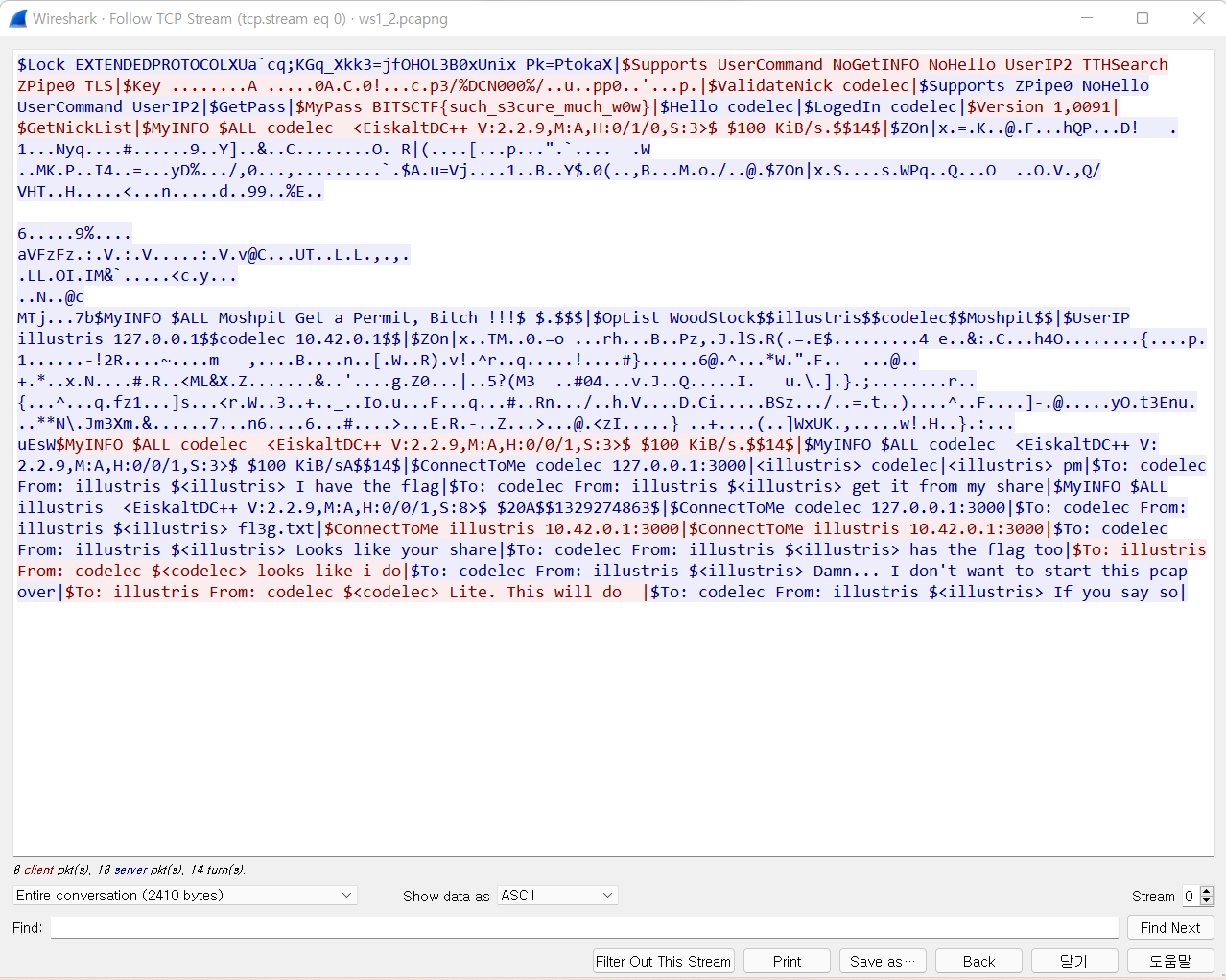

[CTF-D/Network] Woodstock - 1

일단 ws1_2.pcapng를 다운받아서 열어보았다.

TCP 프로토콜을 사용하여 데이터를 주고받은 것을 확인하였다. 주고받은 데이터를 확인하기 위하여 첫 번째 패킷을 선택하고 TCP Stream을 확인하였다.

TCP Stream에서 정답에 해당하는 KEY 값을 찾을 수 있었다.

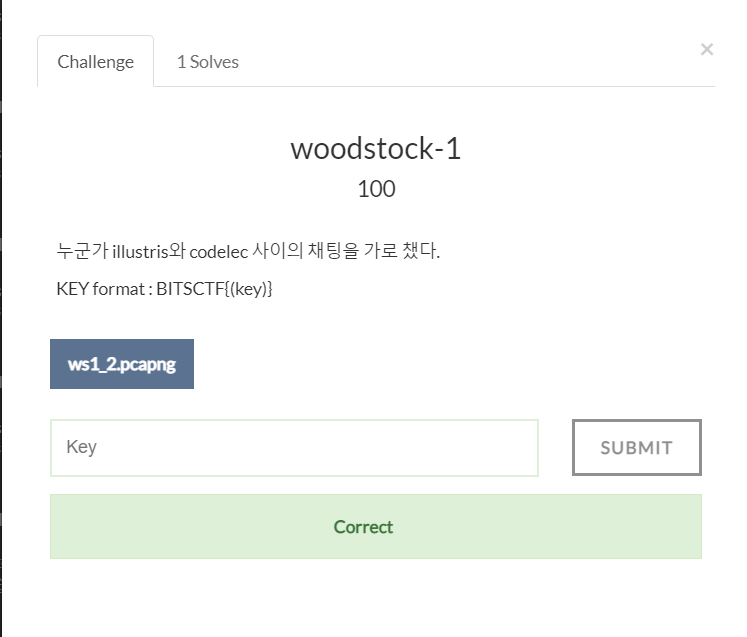

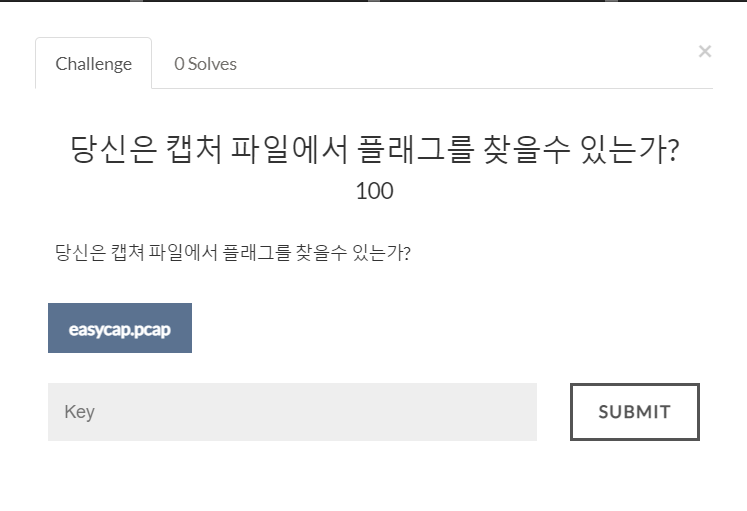

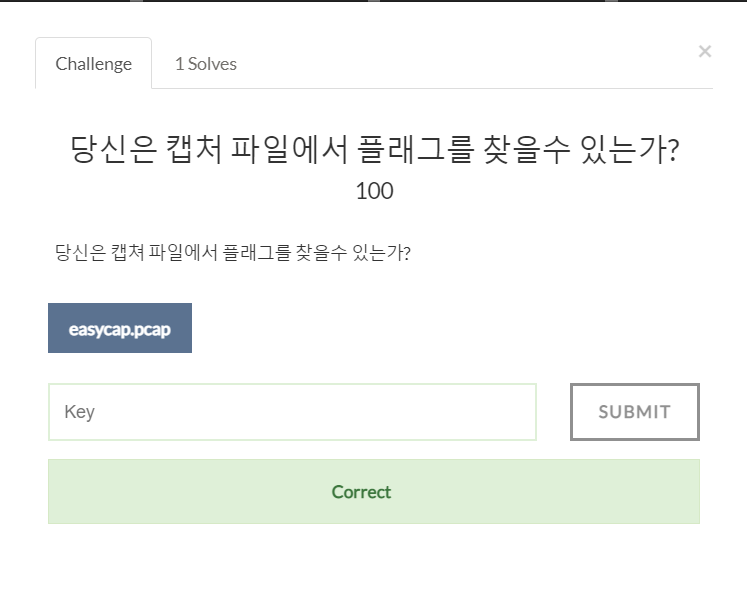

[CTF-D/Network] 당신은 캡처 파일에서 플래그를 찾을 수 있는가?

파일을 다운받고 wireshark로 열어주었다.

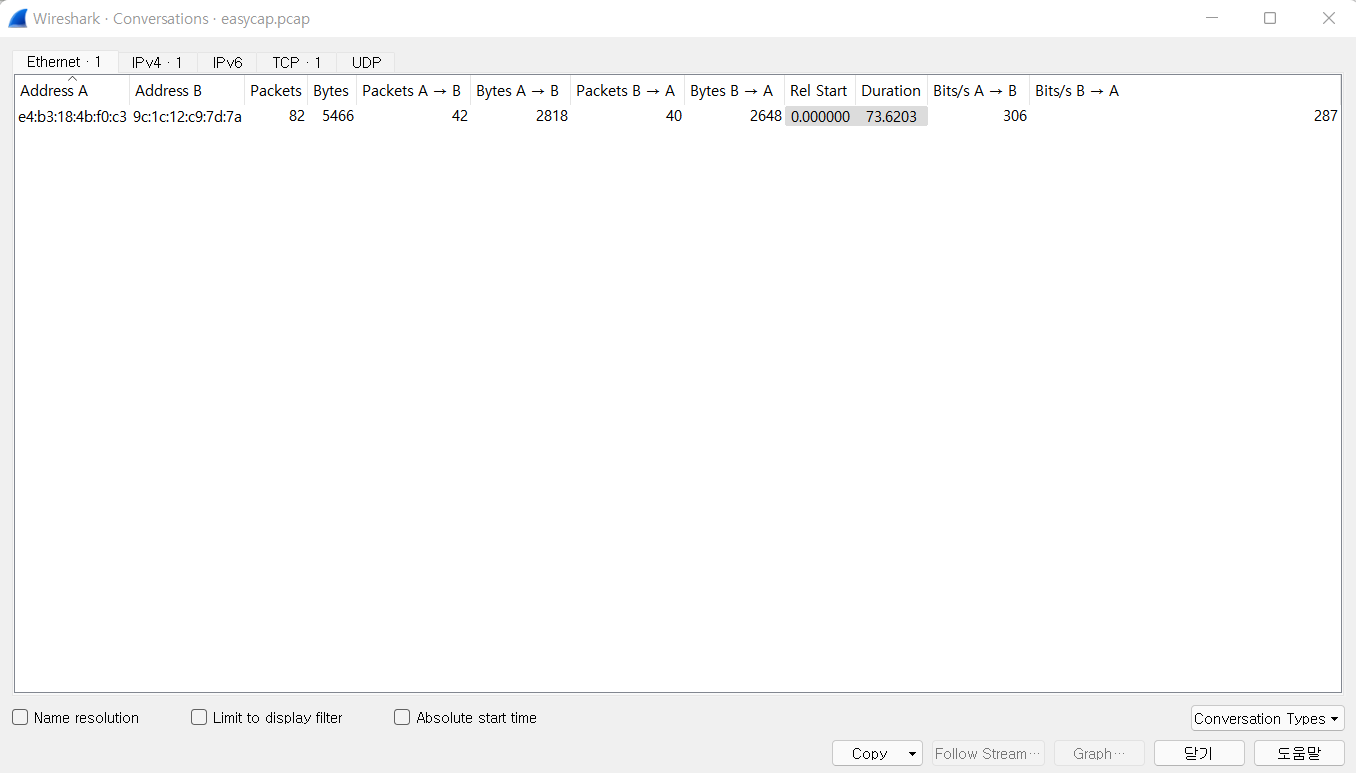

TCP로 데이터를 주고 받을 것을 확인하였다. Statistics > Conversations 기능을 사용하여 두 호스트 사이의 트래픽이 있던 패킷을 확인해보자.

1개의 패킷이 존재한다. 이 패킷을 TCP Stream으로 확인해보자.

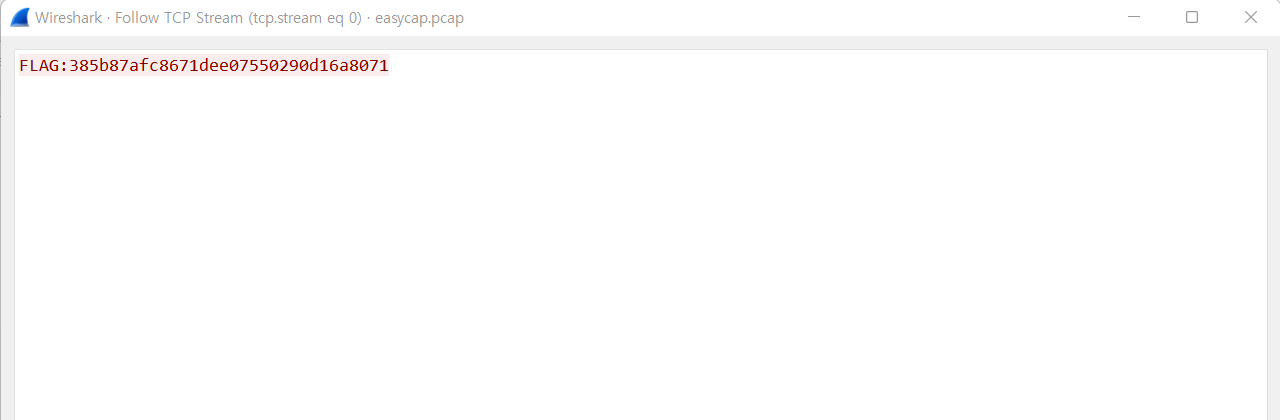

FLAG 같이 보이는 것이 있다.

정답이었다.

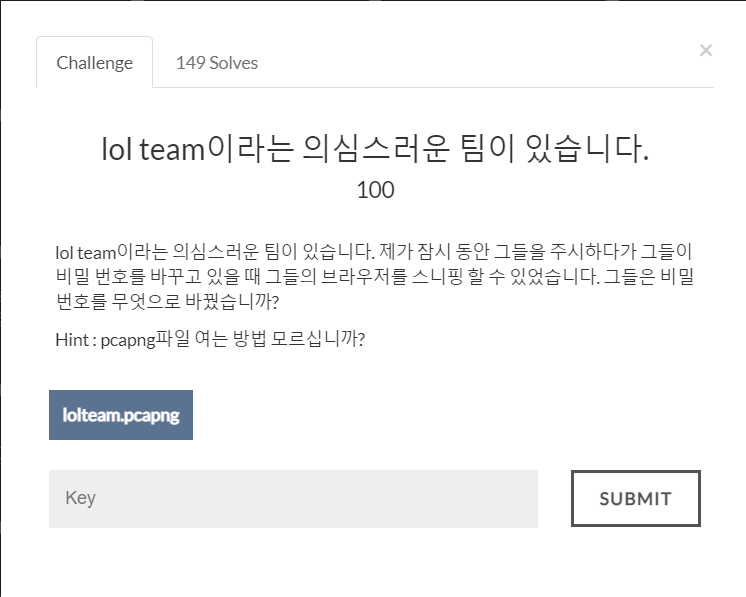

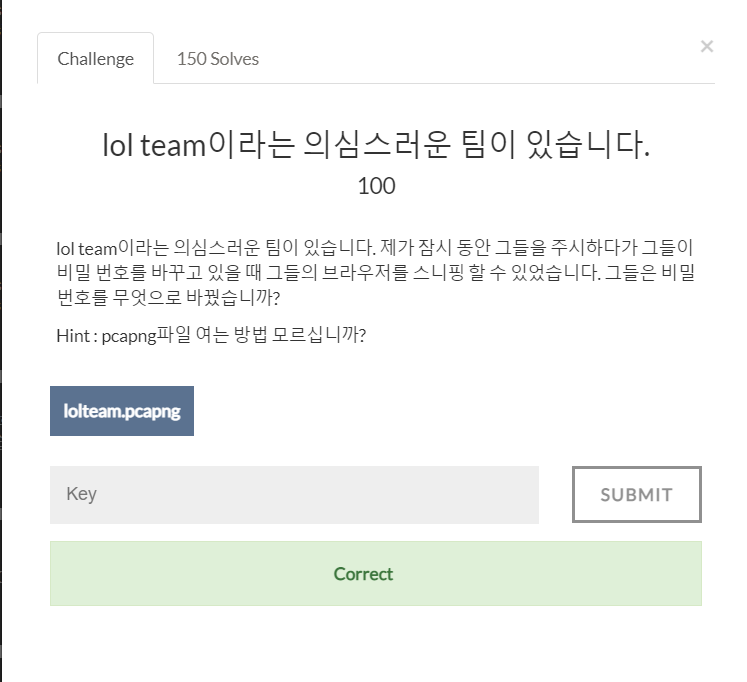

[CTF-D/Network] lol team이라는 의심스러운 팀이 있습니다.

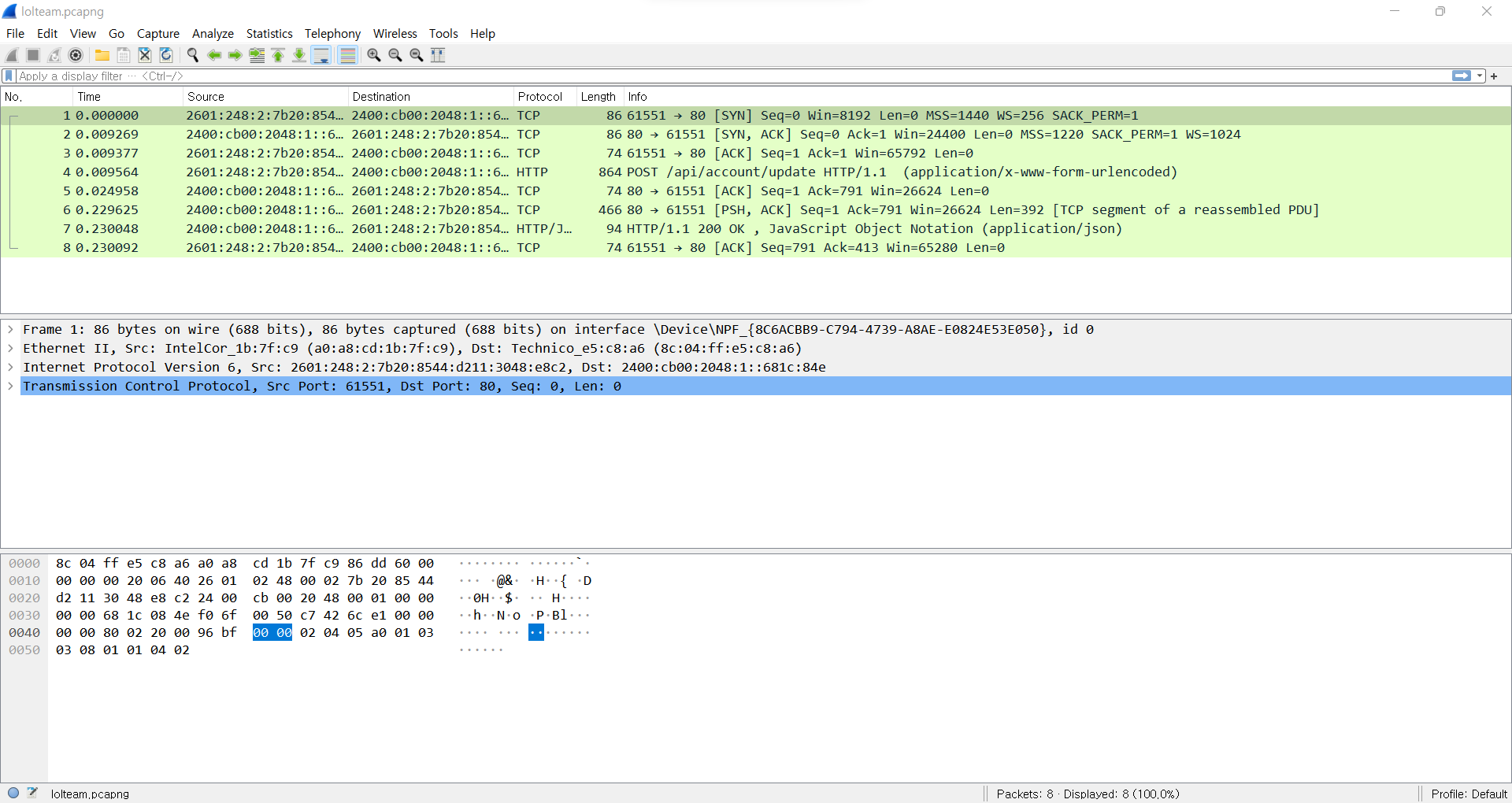

pcapng를 열어보자.

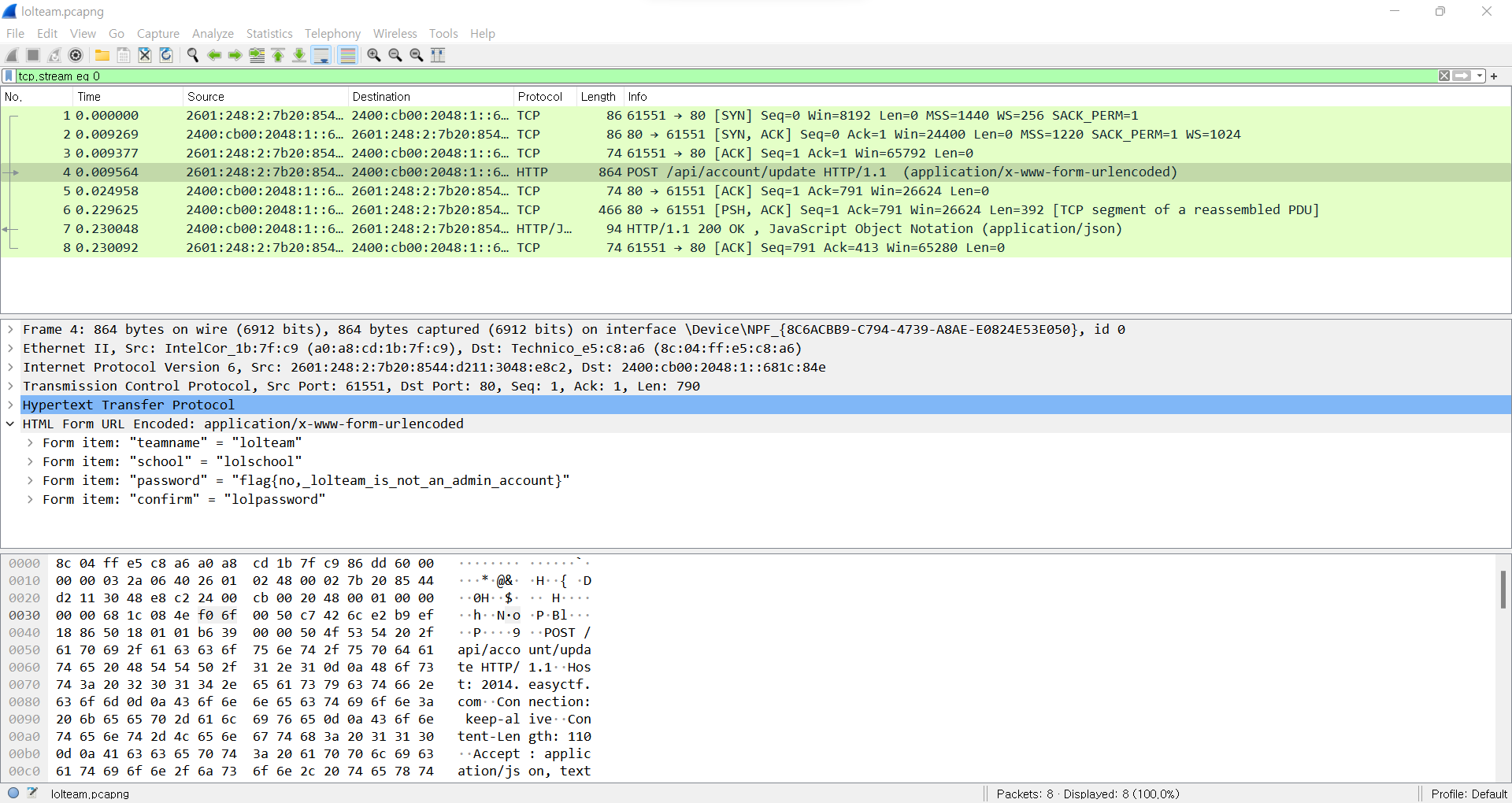

8개의 패킷이 캡쳐되어 있는 것을 볼 수 있다. 그 중 HTTP를 주고 받은 내용을 열어보자.

HTML Form URL Encoded 부분을 열어보니 password가 flag{} 형식으로 존재한다는 것을 알 수 있다.

정답이었다.

'무지성 공부방 > Network Security' 카테고리의 다른 글

| [Network Security Study] 4주차 (0) | 2022.05.13 |

|---|---|

| [Network Security Study] 3주차 실습 (0) | 2022.05.06 |

| [Network Security Study] 3주차 이론 (0) | 2022.05.06 |

| [Network Security Study] 2주차 이론 (0) | 2022.04.29 |

| [Network Security Study] 1주차 이론 정리 (0) | 2022.04.08 |