| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | 5 | 6 | 7 |

| 8 | 9 | 10 | 11 | 12 | 13 | 14 |

| 15 | 16 | 17 | 18 | 19 | 20 | 21 |

| 22 | 23 | 24 | 25 | 26 | 27 | 28 |

| 29 | 30 |

- 생활코딩

- 기계학습

- 머신러닝

- 백준

- CSS

- C언어

- 드림핵

- c++

- BOJ Python

- WarGame

- Python

- 숙명여자대학교 정보보안 동아리

- 풀이

- 파이썬

- SWEA

- hackctf

- 웹페이지 만들기

- 숙명여자대학교 정보보안동아리

- lob

- The Loard of BOF

- Sookmyung Information Security Study

- BOJ

- Javascript

- PHP 웹페이지 만들기

- 자료구조 복습

- hackerrank

- HTML

- siss

- XSS Game

- c

- Today

- Total

혜랑's STORY

[OtterCTF 2018] 1~6번 실습 본문

Volatility 플러그인 : https://schmidtiana95.tistory.com/entry/Volatility

1. What the password?

You got a sample of rick's PC's memory. can you get his user password?

먼저 메모리 덤프 파일의 프로파일 정보를 imageinfo 플로그인을 사용하여 출력해 보았다.

profile은 Win7SP1x64를 사용하고 메모리상의 파일 오브젝트 전체 검색을 위해 hivelist 플러그인을 사용했다.

위에서 얻은 주소를 가지고 비밀번호가 있을 것 같은 sam을 hashdump를 통해 계정의 해시를 추출했다.

위와 같이 암호화된 해쉬값으로 출력되었다. 마지막으로 lsadump를 사용하여 인증정보에 관련된 정보를 출력했다.

Flag : CTF{MorityIsReallyAnOtter}

2. General Info

Let's start easy - whats the PC's name and IP address?

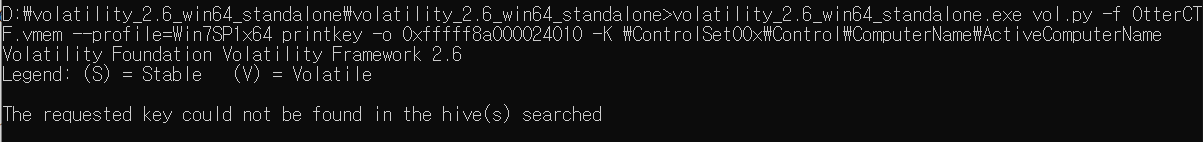

PC's name

printkey 플러그인을 사용하여 레지스트리의 키의 서브키 값을 출력했다. -K 옵션을 사용해 알아낸 경로를 사용하고 -o 옵션을 사용해 가상의 주소를 입력하여 특정 하이브에 대해서만 탐색을 하였다.

...? 왜 없지..?

IP

netscan을 이용하여 local Address를 찾았다.

FLAG : CTF{192.168.202.131}

3. Play Time

Rick just loves to play some good old videogames. can you tell which game is he playing? whats the IP address of the server?

Game name

사용자가 실행한 프로세스 목록을 가져오기 위해 getsids 플러그인을 사용하였다.

그리고 그 중 Rick이 실행한 것은 LunarMS.exe 라는 것을 알 수 있었다.

FLAG : CTF{LunarMS}

Server IP

netscan을 사용하여 서버 주소를 알아왔다.

FLAG : CTF{77.102.199.102}

4. Name Game

We know that the account was logged in to a channel called Lunar-3. what is the account name?

yara를 이용하여 사용자 및 커널 모드 메모리 영역에 포함된 바이트 순서, ansi 및 유니코드 문자열을 검색하는 yarascan 플러그인을 사용하였다.

FLAG : CTF{Ott3r8r33z3}

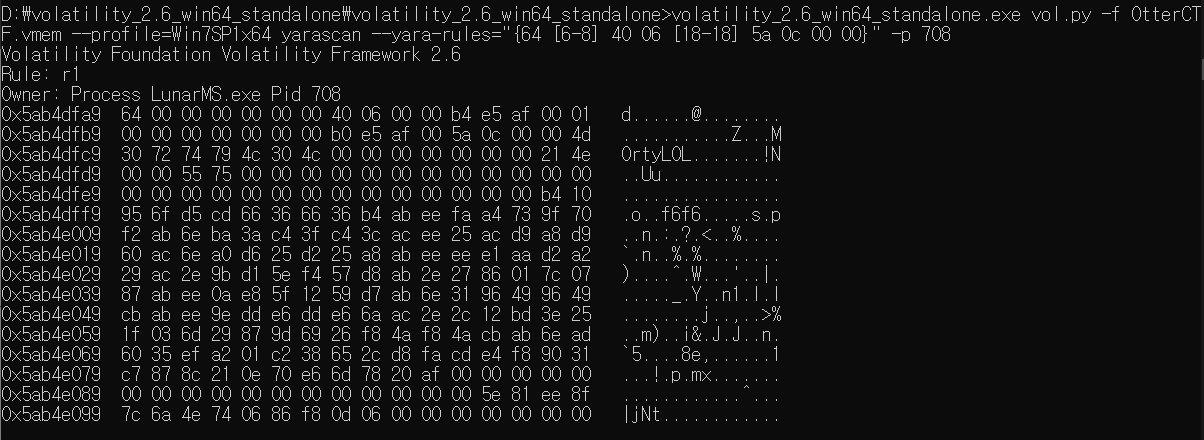

5. Name Game

From a little research we found that the username of the logged on character is always after this signature: 0x64 0x??{6-8} 0x40 0x06 0x??{18} 0x5a 0x0c 0x00{2} What’s rick’s character’s name?

위와 같이 yara를 사용할 것이다. 이때 시그니처를 yara rule로 바꾸어 {64 [6-8] 40 06 [18-18] 5a 0c 00 00} 이렇게 검색할 것이다.

FLAG : CTF{MOrtyLOL}

6. Silly Rick

Silly rick always forgets his email’s password, so he uses a Stored Password Services online to store his password. He always copy and paste the password so he will not get it wrong. whats rick’s email password?

copy와 paste를 사용한다고 하니 clipboard 플러그인을 사용할 것이다.

FLAG : CTF{M@il_PrOvidOrs}

소감

아직 volitilty를 다루는 것이 익숙하지 않고 어떤 상황에서 어떤 플러그인이 사용되는지 몰라서 문제를 해결하는데 어려웠던 것 같다. 다른 사람들 풀이를 보고 따라해보며 문제 해결 방향에 대하여 더 공부 해야겠다. 모르겠다고 생각되는건 꼭 앞으로 돌아가서 다시 차근차근 익혀보자

'2021 SISS 21기 활동 > 1학기 포렌식[연합]' 카테고리의 다른 글

| 파일시스템 기초 (0) | 2021.05.12 |

|---|---|

| WIRESHARK 사용법 정리 (0) | 2021.04.08 |